CSOC Capability

CSOC Capability

Cybersecurity Operation Center (CSOC)

Cyber Security Operation Center (CSOC) คือศูนย์ปฏิบัติการเฝ้าระวังความมั่นคงปลอดภัยระบบเทคโนโลยีสารสนเทศ ที่ใช้บุคลากรและเทคโนโลยีเพื่อตรวจสอบและปรับปรุงการรักษาความปลอดภัยขององค์กรอย่างต่อเนื่อง พร้อมทั้งทำหน้าที่ตรวจจับ, ป้องกัน, วิเคราะห์และแก้ไขสถานการณ์หากมีเหตุการณ์ด้านความมั่นคงปลอดภัย

CSOC ทำหน้าที่เหมือนศูนย์บัญชาการกลาง โดยรับข้อมูลจากโครงสร้างพื้นฐานด้านไอทีขององค์กร รวมถึงเครือข่ายอุปกรณ์, เครื่องใช้และการเก็บข้อมูล ไม่ว่าสินทรัพย์นั้นจะอยู่ที่ใด และให้ความสำคัญกับการแพร่กระจายของภัยคุกคามขั้นสูงที่ได้รวบรวมข้อมูลมาจากหลายแหล่ง โดยเฉพาะ CSOC เป็นจุดเชื่อมโยงสำหรับทุกเหตุการณ์ที่บันทึกไว้ภายในองค์กร ซึ่ง CSOC จะทำหน้าที่ตรวจสอบและต้องตัดสินใจว่าจะจัดการและดำเนินการอย่างไรต่อไป

ประโยชน์จากการนำ SOC ไปใช้ (CSOC)

– ช่วยป้องกันหรือลดความเสียหายในการให้บริการระบบต่าง ๆ ของธุรกิจจากผลของภัยคุกคามทางไซเบอร์

– เพิ่มขีดความสามารถการป้องกันภัยคุกคามทางไซเบอร์ขององค์กรในการดำเนินงานให้เป็นไปอย่างต่อเนื่อง

– ได้รับข้อมูลเชิงลึกเกี่ยวกับสถานะปัจจุบันของการรักษาความปลอดภัย

– ช่วยให้การจัดการเหตุการณ์และตอบสนองต่อเหตุการณ์บุกรุกระบบให้มีประสิทธิภาพที่ดียิ่งขึ้น

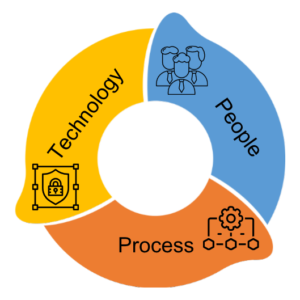

CSOC Capability

Technology

เครื่องมือที่มีประสิทธิภาพเป็นส่วนสำคัญของการสร้าง SOC ซึ่งเป็นเครื่องมือที่จะสนับสนุนการมองเห็นทั่วทั้งเครือข่ายและการตอบสนองต่อทุกเหตุการณ์

Process

ก่อนการพัฒนา SOC ควรกำหนดกฎเกณฑ์เพื่อระบุความรับผิดชอบและพัฒนาผลิตภัณฑ์ทั้งหมด เพื่อสร้างองค์กรที่เป็นมาตรฐานและมีการจัดการแบบศูนย์รวม

People

ทีมงานที่มีความเชี่ยวชาญเป็นสิ่งที่สำคัญที่สุดในการสร้างศูนย์ปฏิบัติการความปลอดภัยทางไซเบอร์ SOC การมีพนักงานที่มีทักษะเฉพาะในการดำเนินงานด้านความปลอดภัย

People

การจ้างทีมงานที่มีความเชี่ยวชาญเป็นขั้นตอนสำคัญที่สุดในการสร้างศูนย์ปฏิบัติการความปลอดภัยทางไซเบอร์ SOCs มีพนักงานหลายคนที่มีบทบาทเฉพาะในการดำเนินการด้านความปลอดภัยที่ครอบคลุม

SOC ที่ดีนั้นก็เปรียบเสมือนบุคลากรที่ดี และการวางแผนล่วงหน้า ในการจัดการบุคคลที่เน้นความปลอดภัยตลอด 24 ชั่วโมงทุกวันเป็นเรื่องที่สำคัญในระยะยาว

ประเด็นสำคัญที่ควรพิจารณา:

-พนักงาน SOC มีทักษะเฉพาะและพนักงานที่มีประสบการณ์มักหาได้ยาก

– การฝึกอบรมมีราคาแพงใช้เวลานานและการพัฒนาความสามารถทางการตลาดของพนักงานต้องทำอย่างสม่ำเสมอ โดยกลยุทธ์การให้รางวัลควรอยู่ในการพิจารณาประเมินผลนั้น ๆ

– การรักษาพนักงานเป็นเรื่องยากในองค์กรที่ไม่มีความปลอดภัยเป็นศูนย์กลาง ซึ่งเกิดจากการฝึกอบรมที่ไม่ต่อเนื่อง, พนักงานไม่เห็นถึงโอกาสในการเติบโตของสายอาชีพ และลาออกในที่สุด

Technology

เครื่องมือตรวจสอบหรือเครื่องมือรับการตอบสนองที่มีประสิทธิภาพนั้นเป็นส่วนสำคัญของการสร้าง SOC

คุณจึงต้องการเครื่องมือที่จะสนับสนุนกลยุทธ์ของคุณ สำหรับการมองเห็นทั่วทั้งเครือข่ายและการตอบสนองต่อเหตุการณ์

เทคโนโลยีล้ำสมัย

เราจะใช้เครื่องมือและเทคโนโลยีด้านความปลอดภัยที่หลากหลาย เพื่อช่วยในการตรวจจับภัยคุกคามทางไซเบอร์ที่ซับซ้อน โดยระบบการตรวจสอบเครือข่ายและการจัดการบันทึกถือเป็นส่วนสำคัญของ CSOC เทคโนโลยีการตรวจจับภัยคุกคามที่ติดตั้งภายใน SOC โดยทั่วไป ได้แก่ :

SIEM

เทคโนโลยีข้อมูลความปลอดภัยและการจัดการเหตุการณ์ (SIEM) ให้มุมมองแบบองค์รวมของการรักษาความปลอดภัยในโลกไซเบอร์ผ่านการรวบรวมและความสัมพันธ์ของข้อมูลบันทึกและเหตุการณ์

ระบบป้องกันการบุกรุก

ระบบป้องกันการบุกรุก (IPS) ช่วยเสริมการทำงานของ SIEM โดยการรวมเครือข่ายและวิธีการใช้โฮสต์เพื่อตรวจจับและป้องกันพฤติกรรมที่น่าสงสัยบนเครือข่าย

การสแกนช่องโหว่

การสแกนช่องโหว่ที่ใช้งานอยู่ช่วยให้มั่นใจได้ว่าสามารถระบุและแก้ไขจุดอ่อนได้ ก่อนที่แฮกเกอร์จะเข้ามาจากช่องโหว่นั้น

การตรวจจับปลายทาง

ระบบตรวจจับปลายทางจะวิเคราะห์กิจกรรมในระดับอุปกรณ์เพื่อให้มองเห็นภัยคุกคามได้มากขึ้น ช่วยติดตามสาเหตุที่แท้จริงของการโจมตีและอำนวยความสะดวกในการแก้ไขเหตุการณ์ที่รวดเร็วขึ้น

Process

ก่อนการพัฒนา SOC ควรกำหนดกฎเกณฑ์เพื่อระบุผู้รับผิดชอบและสายงานผลิตภัณฑ์ทั้งหมดเพื่อสร้างองค์กรที่เป็นมาตรฐานและมีการจัดการแบบศูนย์รวม

กระบวนการ SOC ต้องได้รับการจัดทำเป็นเอกสาร และนำไปใช้อย่างสม่ำเสมอ โดยอยู่บนพื้นฐานของมาตรฐาน / กรอบการกำกับดูแลที่มีอยู่ ทุกขั้นตอนต้องคำนึงถึงนโยบายความปลอดภัยขององค์กร และมีการควบคุมทางธุรกิจและข้อกำหนดด้านกฎระเบียบที่เกี่ยวข้อง

ประเด็นที่ควรพิจารณา:

– ภารกิจของ SOC ต้องกำหนดไว้อย่างชัดเจน

– มีการเก็บข้อมูลหลักฐาน เช่น CERT ฯลฯ

– SOC แตกต่างจาก NOCs และไม่ได้ถือเป็นการกระทำเสมอไป

– กระบวนการต่างๆจะต้องคำนึงถึงการประเมินผลและการรวบรวมข่าวกรองที่เกี่ยวกับภัยคุกคามต่างๆ เพื่อนำมาปรับให้เข้ากับสถานการณ์ปัจจุบัน

– แนวปฏิบัติที่ดีที่สุดสำหรับการตรวจสอบเหตุการณ์, การตอบสนองและการบรรเทาผลกระทบต้องได้รับการดูแลและปรับปรุงเมื่อเทคโนโลยีมีการเปลี่ยนแปลง